情報セキュリティ対策に関連する気になるカタログにチェックを入れると、まとめてダウンロードいただけます。

DDoS攻撃の防御とは?課題と対策・製品を解説

目的・課題で絞り込む

カテゴリで絞り込む

IT資産管理製品 |

エンドポイント保護 |

セキュリティサービス |

ネットワーク保護 |

詐称・改ざん対策 |

セキュリティ製品 |

外部要因におけるDDoS攻撃の防御とは?

各社の製品

絞り込み条件:

▼チェックした製品のカタログをダウンロード

一度にダウンロードできるカタログは20件までです。

【運輸・運行管理向け】サイバーセキュリティ対策ガイドブック

【エネルギーインフラ向け】Sophos MDR

ファイアウォール『AEGIS Security Systems』

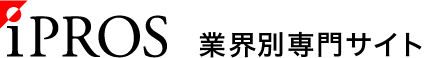

『Flowmonシリーズ』

【資料】Webサーバへのセキュリティ対策

統合脅威管理アプライアンス(UTM)『NISG 3000』

【資料】ネットワーク監視のベスト・プラクティス

総合セキュリティサービス『BLUE Sphere』

お探しの製品は見つかりませんでした。

1 / 1

外部要因におけるDDoS攻撃の防御

外部要因におけるDDoS攻撃の防御とは?

外部要因のDDoS攻撃の防御とは、自社のシステムやサービスが、外部から意図的に送り込まれる大量の不正な通信によって、正常なサービス提供が困難になる状況を防ぐための対策全般を指します。目的は、事業継続性の確保、顧客からの信頼維持、および経済的損失の最小化です。

課題

攻撃の検知遅延

巧妙化する攻撃手法により、通常の通信パターンとの区別が難しく、攻撃の発生を早期に検知できない場合があります。

リソースの枯渇

大量の不正通信により、サーバーやネットワーク機器のリソースが瞬時に枯渇し、正規のユーザーへのサービス提供ができなくなります。

復旧コストの増大

攻撃後のシステム復旧には、原因究明、設定変更、インフラ増強など、多大な時間とコストがかかります。

未知の攻撃への対応

過去に例のない、新しい攻撃手法に対しては、既存の対策では対応が困難な場合があります。

対策

トラフィック監視と分析

リアルタイムでネットワークトラフィックを監視し、異常なパターンを検知・分析することで、攻撃の兆候を早期に捉えます。

帯域幅の確保と負荷分散

十分なネットワーク帯域幅を確保し、複数のサーバーやデータセンターに負荷を分散させることで、攻撃による影響を軽減します。

攻撃トラフィックのフィルタリング

攻撃元IPアドレスのブロックや、不正なパケットを識別・破棄する仕組みを導入し、攻撃トラフィックを排除します。

インシデント対応体制の構築

攻撃発生時の連絡体制、対応手順、復旧計画を事前に策定し、迅速かつ効果的な対応ができるように準備します。

対策に役立つ製品例

クラウド型DDoS防御サービス

攻撃トラフィックをクラウド上の専用設備で吸収・無害化し、クリーンな通信のみをオリジンサーバーに転送することで、攻撃の影響を最小限に抑えます。

ネットワーク侵入検知・防御システム

ネットワークを流れる通信を監視し、既知の攻撃パターンや異常な振る舞いを検知・ブロックすることで、不正アクセスやDDoS攻撃の侵入を防ぎます。

Webアプリケーションファイアウォール

Webアプリケーション層への攻撃を検知・防御し、不正なリクエストやボットによる大量アクセスを遮断することで、サービス停止を防ぎます。

CDN(コンテンツデリバリーネットワーク)

コンテンツを地理的に分散配置し、ユーザーに近いサーバーから配信することで、オリジンサーバーへの負荷を軽減し、DDoS攻撃によるサービス停止のリスクを低減します。

⭐今週のピックアップ

読み込み中